Buenas a tod@s querid@s Conej@s!

Esta entrada como su propio nombre indica es para publicar la última vulnerabilidad que he descubierto.

Se trata de un Cross-Site Scripting Reflected, en el producto Symantec VIP Enterprise Gateway, el cual afectaba a todas sus versiones.

La forma en que se publicó fue Responsible Disclosure.

# TimeLine:

- 06/03/2019: Notificación a Symantec, con la explicación de la vulnerabilidad y PoC. Symantec lo registra para su evaluación.

- 11/03/2019: Symantec identifica la existencia de la vulnerabilidad.

- 25/03/2019: Comienzan con el desarrollo del parche para solucionar la vulnerabilidad, y con la redacción del aviso de seguridad.

- 06/04/2019: Symantec lanza el parche y hace público el aviso de seguridad.

# Links:

- https://support.symantec.com/en_US/article.SYMSA1477.html

- https://www.securityfocus.com/bid/107692

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-9696

- https://nvd.nist.gov/vuln/detail/CVE-2019-9696

# PoC:

La identificación de la vulnerabilidad no fue compleja. Realizando pruebas en la máquina de test pude ver que el nombre de la misma aparecía como título en la pestaña del navegador. ¿Sabéis por dónde voy? 🙂

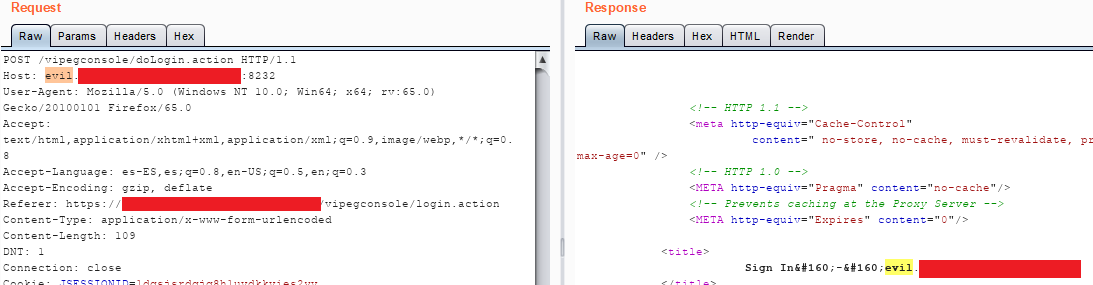

Pues sí, es cierto. Uno de los únicos sitios donde se encontraba el nombre de la máquina era en la cabecera host. Por tanto lo que hice fue añadir cualquier cosa de forma aleatoria para comprobar si se reflejaba. Para mí sorpresa, así fue:

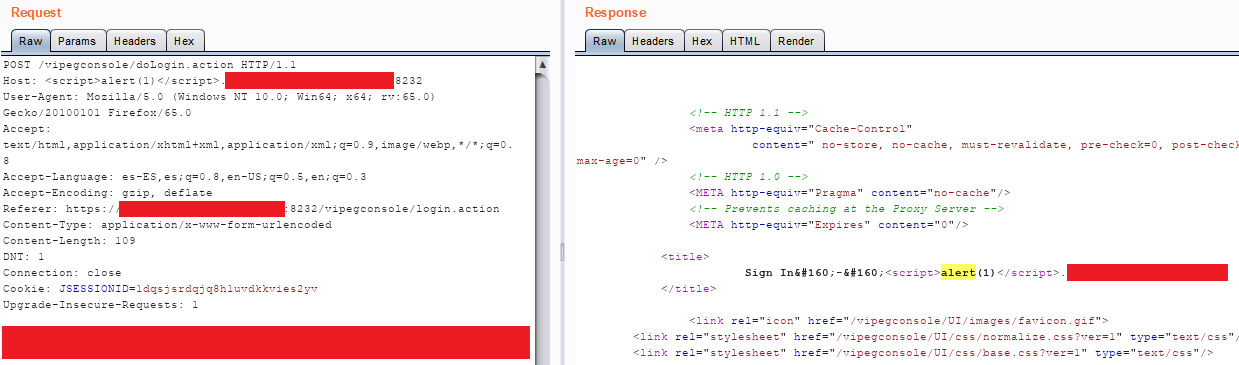

Realicé la prueba con el básico <script>alert(1)</script>, que sorprendentemente se reflejaba en la respuesta, pero no se ejecutaba:

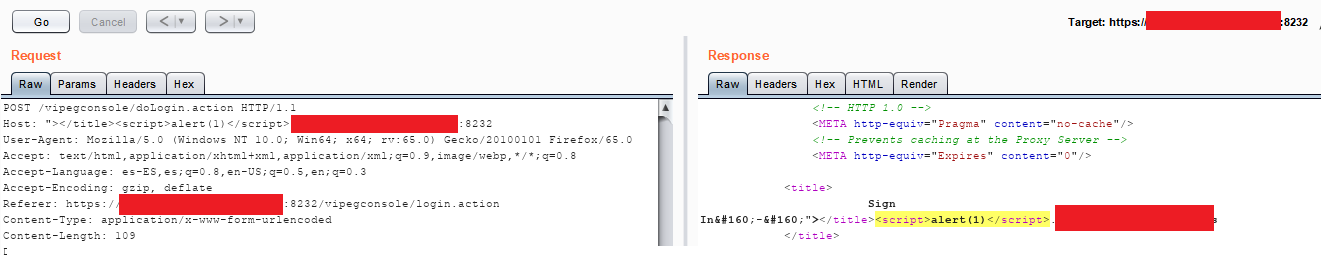

Anteponiendo el cierre de title pude lograr la ejecución del XSS:

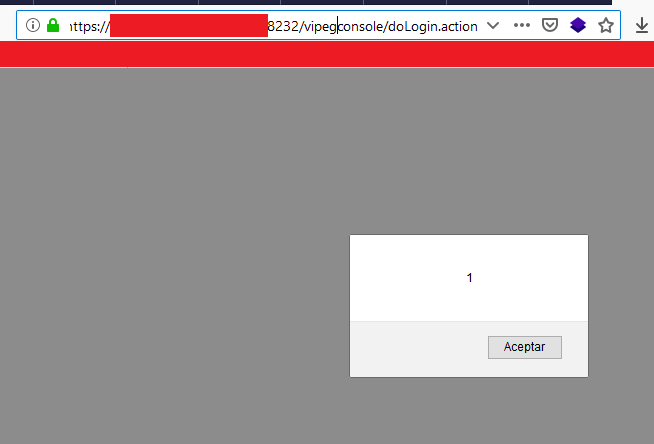

Ejecución en el navegador:

Y esto es to, esto es to, esto es todo amig@s. Con esto y una zanahoria, Hurd4n0 se despide de esta historia xD.

Os dejo las anteriores entradas temática «Bitácora del Pentester»: