Prueba de concepto realizada por @ShargonXL (Twitter)

La POC de hoy es bastante sencillita, y trata de como pasar un Acunetix, en sitios que lo bloquean, o de forma que no se detecte (al menos de forma fácil)

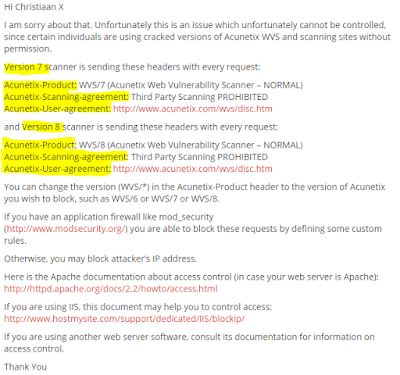

Acunetix envia las siguientes cabeceras de forma automática, ya que ha de hacerse de manera profesional y avisando al cliente.

Versión 8.0 (con la que se realiza esta POC)

En la versión 9 envía unas mas como Acunetix-Product , creo recordar.

Según este post, envía también estas, no ha sido mi caso, pero lo suyo es que revisaras primero que cabeceras envía tu versión para poder continuar, y hacerlo a sabiendas, ya que pueden variar.

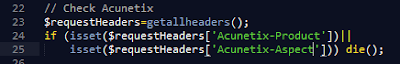

Para protegerse, BlueTeam, tan sólo bastaría estas lineas de código php.

Estarías protegido de un ataque (escaneo ejem ejem) normal por acunetix.

O no? Pues bien, vamos a ponerlo algo mas complicado al BlueTeam

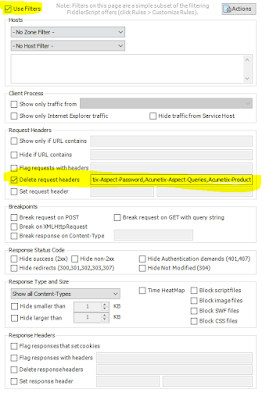

y le establecemos un proxy local al puerto que más rabia te de (y no esté en uso).

Abrimos el Fiddler (http://www.telerik.com/fiddler) (i love fiddler) y lo configuramos de forma que escuche peticiones a ese puerto.

Ahora todas las peticiones del Acunetix pasan por nuestro proxy. Le establecemos filtros de borrado de cabeceras.

Y ya puedes escanear, que ¡no será visto! (al menos no enviara dichas cabeceras) 🙂

Y eso es todo amigos!!

P.D El autor no se hace responsable del mal uso que se le de a esta PoC, usen siempre estos conocimientos de forma ética y con consentimiento del cliente.