Soy Hurd4n0, y os presento esta PoC que será el comienzo de una saga xD.

En ella veremos dos ejemplos sencillos de unas «Google Dorks» y del daño que pueden llegar a ocasionar en malas manos.

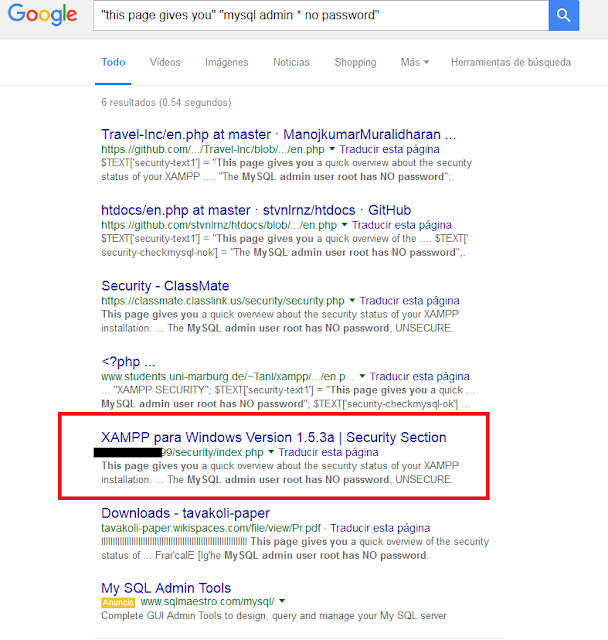

- «this page gives you» «mysql admin * no password»

Con esta dork, lo que estamos buscando son cuentas de administración de base de datos de MYSQL que no tienen una contraseña. Podemos observar los siguientes resultados:

Pero si ponemos la dork sin las comillas, nos aparecen más resultados:

Lo que podemos ver en la captura es la página de chequeo de seguridad de un servidor web en XAMPP, en el que podemos observar que tiene varias opciones inseguras, que suponen un peligro para el servidor. Como por ejemplo, que la herramienta PHPMyAdmin sea accesible sin credenciales.

- inurl: ws_ftp filetype:ini intext:pwd

Esta dork nos permitirá visualizar ficheros de configuración ws_ftp.ini. En el contiene información sobre dominios, usuarios y passwords con cifrado, pero bastante débil, sobre servicios de WS_FTP:

A lo largo del fichero, podemos ver los parámetros UID y PWD, los cuales contienen usuario y password respectivamente. A continuación, vemos la debilidad del sistema de cifrado:

Con esto me despido, hasta la siguiente entrega, en la cual seguiremos observando el potencial del hacking con buscadores.

Un saludo hackers!!