Hola seguidores de Fwhibbit, en esta ocasión veremos una lista de aplicaciones relacionadas con la seguridad informática para nuestros dispositivos Android (móviles, phablet, tablet, etc)

DISTRO LINUX

Ya es posible tener una distribución Linux en nuestros dispositivos Android y así tenerla a mano siempre que lo necesitemos. Para ello es necesario ser superusuario o rootear el dispositivo. Existen muchas formas y programas con los que realizar este paso de una forma fácil, basta con poner en Google la marca y modelo de nuestro móvil/tablet y la palabra «root».

Una vez somos superuser, instalaremos las siguientes aplicaciones:

- Linux Deploy: con ésta aplicación descargamos, instalamos y corremos la distribución Linux que mas nos guste.

- VNC Viewer: mediante ésta nos conectaremos a Linux Deploy para asi poder ver y controlar la distribución.

- BusyBox: con esta aplicación instalaremos en nuestro dispositivo móvil la mayoría de las utilidades propias de los sistemas Linux.

En primer lugar ejecutamos BusyBox y pulsamos install.

Luego abriremos Linux Deploy y nos encontraremos con esta pantalla. (en la configuración de la aplicación podemos cambiar el idioma a español).

Pulsamos en el botón marcado y nos aparecerán las opciones de instalacion.

- Distribution: elegimos la distro Linux que mas nos guste, en mi caso he elegido Kali Linux.

- Distribution suite: elegimos la versión de la distro elegida anteriormente.

- Architecture: aquí tenemos que indicar la arquitectura que corresponda a nuestro dispositivo móvil.

- Installation path: debemos indicar la ruta donde guardaremos los archivos de instalación de la distro. Tener en cuenta que necesitamos tener varios gigas de espacio libre (en el caso de Kali ocupa unos 4Gb). Podemos elegir tanto la memoria interna como externa de nuestro dispositivo.

- User name: indicaremos el nombre de usuario que luego usaremos para conectarnos a la máquina.

- User password: contraseña del usuario.

- Desktop environment: entorno de escritorio para la distro.

- Select components: en esta opción elegimos algunos de los programas que queramos incluir en la distro.

Una parte importante es la opción GUI settings, en esta parte tenemos que configurar la resolución de nuestro dispositivo y que utilizará la distro.

- Depth (bits): indicamos la profundidad en bits de la pantalla del dispositivo.

- DPI: puntos por pulgada de la pantalla.

- Width y Height: es estas opciones, indicaremos la anchura y altura de la pantalla respectivamente. Os recomiendo que pongais los datos al revés (si vais a utilizar el móvil en apaisado u horizontal), es decir, introducir la anchura en la altura y viceversa, de esta forma no tedreis problemas.

Dispone de mas opciones para configurar, pero esas las dejo a gusto del consumidor. Con todo configurado, pulsamos en botón Install para que comience la descarga he instalación de la distribución (este proceso puede tardar bastante).

NOTA: además de Linux Deploy, existe otra aplicación, Complete Linux Installer, que también nos permite instalar distribuciones Linux en Android. En caso de que la anterior os diera problemas, podéis utilizar ésta otra.

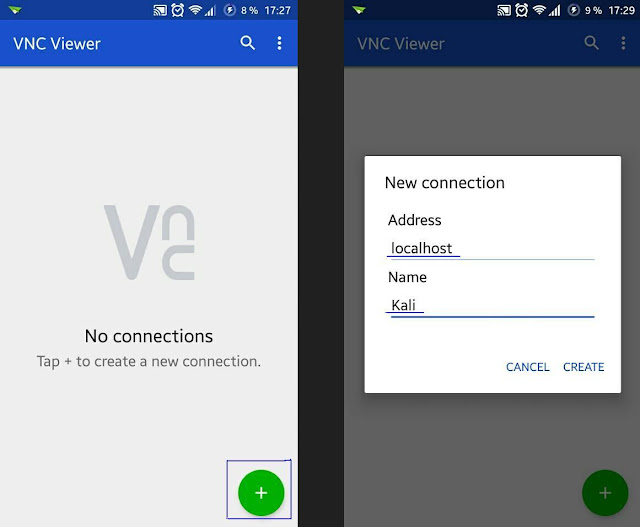

Una vez se haya terminado de instalar, pulsamos el botón Start para arrancar la distro. Sin cerrar completamente Linux Deploy (pulsamos el botón Home de nuestro móvil), abrimos la aplicación VNC Viewer y crearemos una nueva conexión.

Pulsamos el botón «+» y nos aparece la siguiente pantalla. Escribimos localhost en Address, el nombre que querais para identificarlo y pulsamos Create. Por último nos conectamos y ya tendremos Kali Linux en nuestro dispositivo Android.

zANTI

Esta aplicación se trata de una completa herramienta desarrollada para realizar pruebas de penetración en redes, lista de equipos conectados, buscador de vulnerabilidades, atacar puertos o redireccionar el tráfico entre otras. Para obtener la aplicación debemos dirigirnos a su web (no está disponible en Google Play).

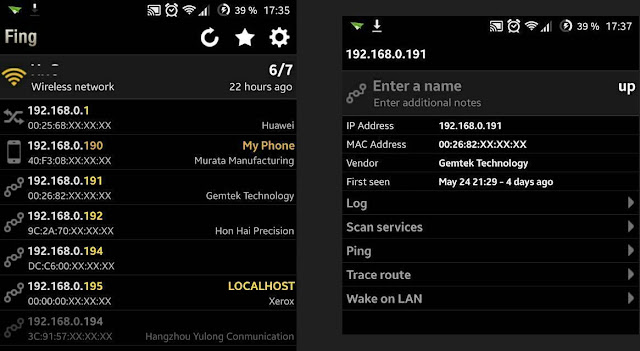

Al abrir zANTI, realizará un escaneo de la red donde estemos conectados y mostrará la lista de dispositivos conectados a la misma (para ello realiza un Nmap).

Como podeis ver en la captura anterior, zANTI nos muestra la dirección IP, Mac Address, Sistema Operativo y número de puertos abiertos en cada dispositivo.

Para realizar cualquier acción, debemos pulsar en uno de los host y aparecerá la siguiente pantalla con las acciones disponibles.

Acciones operativas:

- Analizar: nos permite elegir entre los diferentes tipos de escaneos que dispone Nmap y buscar vulnerabilidades automáticamente.

- Conectar al puerto remoto: podemos conectarnos a alguno de los puertos que tenga el host abierto.

Acciones de ataque:

- Auditar la complejidad contraseñas: comprueba las contraseñas mediante un ataque por diccionario, pudiendo elegir entre varios.

- Man in the Middle: ataque de hombre en medio que nos brinda varias opciones:

-

- Ver peticiones http, incluye contraseñas capturadas y spoofing de sesiones.

- Ver las imágenes pedidas por el objetivo.

- Permite modificar las peticiones http mientras pasan por nuestro dispositivo.

- Redirigir http a nuestra IP.

- Cambiar las imágenes que verá el objetivo por la que nosotros indiquemos.

- Capturar y/o remplazar los archivos descargados.

- Insertar un CSS en cada web que visite el objetivo.

- ShellSock: se trata de una vulnerabilidad que radica en la posibilidad que tiene Bash de almacenar en variables de entorno la definición de funciones de scripting y en cómoo son cargadas. zAnti comprueba si el objetivo es vulnerable a este fallo de seguridad.

- SSL Poodle: esta vulnerabilidad afecta a los navegadores web. Cuando un intento de conexión segura falla, se vuelve a intentar la conexión pero con una versión del protocolo mas antigua. Un atacante puede provocar intencionadamente este error de conexión en protocolos seguros como TLS y forzar el uso de SSL para así obtener información que antes viajaba cifrada. zAnti comprueba si el objetivo es vulnerable a este fallo de seguridad.

JUICESSH

Se trata de un cliente todo en uno, soporta SSH, Shell Local, Mosh y Telnet. Ofrece muchas opciones para hacernos la vida mas fácil:

- Terminal a color.

- Popup de teclado con teclas especiales.

- Soporta teclado externo.

- Plugins de la comunidad para añadir nuevas funcionalidades.

- Copiar y Pegar

- Organizar las conexiones por grupos.

- Y un largo etc…

Puede descargarse en Google Play.

En el menú principal tenemos varias opciones, destacar el de conexión rápida (rayo en la esquina superior derecha) que nos permite realizar una conexión sin tener que crearla y guardar anteriormente.

Y los Plugins que nos muestra los plugins disponibles de la comunidad, además de poder crear los nuestros propios mediante el SDK de desarrollo de plugins.

La forma de uso es muy sencilla, en la pantalla principal pulsamos en Conexiones y el botón «+» de la esquina inferior derecha.

Nos aparecerá esta pantalla con los ajustes de la nueva conexión.

Alias: nombre para identificar la conexión.

Tipo: el tipo de conexión SSH, Mosh, Dispositivo local o Telnet.

Dirección: IP a la que vamos a conectarnos.

Identidad: aquí tenemos que crear una nueva identidad con el nombre de usuario y contraseña del servicio al que vamos a conectarnos. También ofrece la posibilidad de generar un snippet que añade una clave pública al archivo «/.ssh/authorized_keys».

Puerto: puerto del servicio al que vamos a conectarnos.

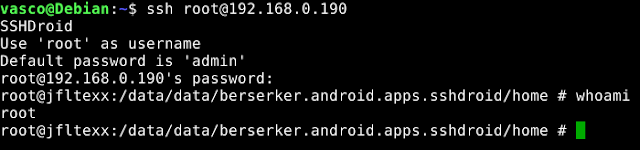

- Scan services: escanea en busca de puertos abiertos y nos da la posibilidad de conectarnos a ellos.

- Ping: realiza un ping al host.

- Traceroute: comprueba por cuantas ips pasa hasta llegar al objetivo.

- Wake on LAN: enciende la máquina objetivo mediante su tarjeta de red.

Si entramos en la configuración de la aplicación, nos permite realizar las acciones vistas anteriormente pero a un host que nosotros indiquemos sin tener que estar necesariamente en nuestra red.

WPS Connect

Esta aplicación nos permite conectarnos a una red wifi con el protocolo WPS activado. Para ello, comprueba si el router tiene el PIN por defecto, si es así, se conecta (desconectar el móvil/tablet de cualquier red wifi antes de usar la aplicación).

Su funcionamiento es muy sencillo, en la pantalla principal basta con pulsar el botón de las flechas (esquina superior derecha) para que empiece a escanear las redes wifi que tenemos al alcance.

Una vez tengamos la lista de redes, pulsamos en cualquiera de ellas para intentar conectarnos, nos aparecerá una ventana con la lista de PINs para probar (también podemos escribir uno nosotros mismos).

Con suerte alguno de ellos funcionará y nos conectaremos a la red, nos aparecerá un mensaje de éxito junto con los datos wifi: pin, nombre y password.

IP-TOOLS: Network Utilities

Suite muy completa para el análisis de redes. Dispone de una gran lista de herramientas:

Suite muy completa para el análisis de redes. Dispone de una gran lista de herramientas:

- Ping

- Escaner LAN

- Busqueda DNS

- Escáner de puertos

- Whois

- Configuración del router desde el móvil

- Traceroute

- Registro de conexiones

- Calculadora IP

- Convertidor IP & Host

- etc….

Con esta suite no habrá IP/host o red que se resista.

Hasta aquí la entrada de hoy, espero que os haya gustado y recordar que está hecho con fines educativos y nunca con malas intenciones, no nos hacemos responsables del mal uso que se le pueda dar.

Un saludo, vasco.

Un comentario en «Hacking desde Android»

Los comentarios están cerrados.