Hola secuaces:

Continuemos con la cuarta parte de esta serie de entradas dedicada a mi primera vez, a la charla de este Rookie, (Espero que no sea la última), en #CONPilar17 y en #EastMadH4ck.

En la entrada anterior, nos documentamos un mínimo para dar respuesta a la primera pregunta: ¿Qué dice que hace?

Ahora le ha llegado la hora a la segunda: ¿Qué vemos que hace?

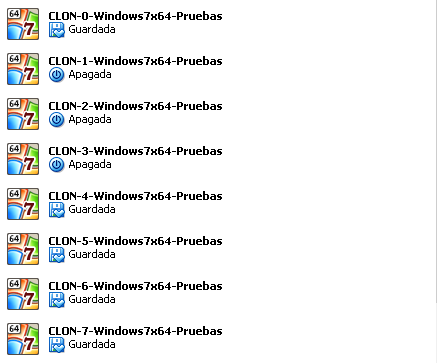

Para ello, llevé a cabo «el ataque de los clones».

Estas máquinas virtuales, son idéndicas entre sí. Son clones. Y son sólo algunas de las que hice. Si no creé 30, no creé ninguna. ¿Por qué tantas? Porque tenía que ejecutar y probar la herramienta en todas sus formas. Porque no se comporta igual con cada ejecución. Porque con cada ejecución, arroja resultados distintos, como veremos hoy.

Así pues… comencemos con la primera ejecución.

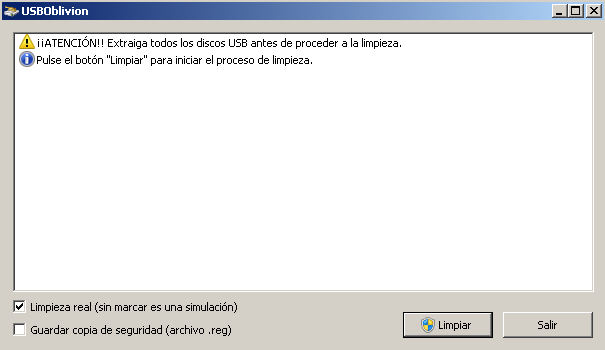

Ejecución desde el Disco Duro, sin unidad USB conectada.

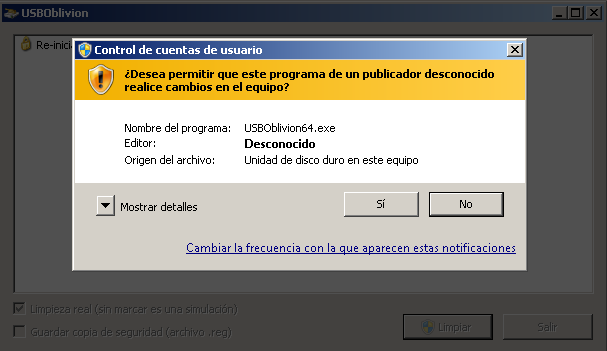

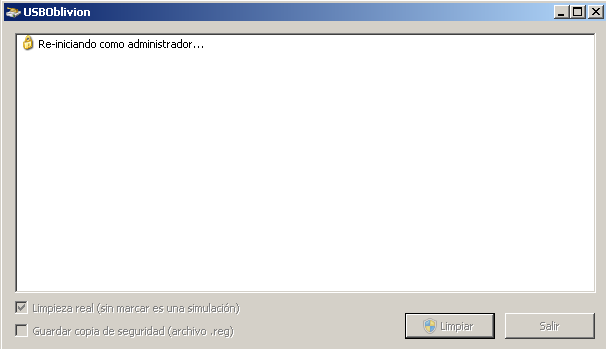

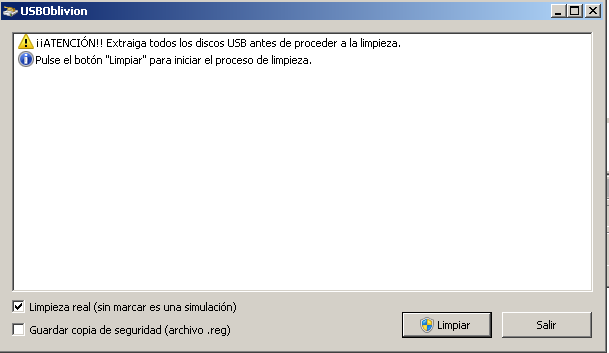

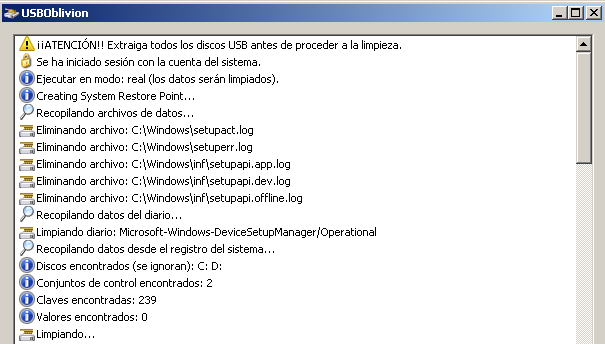

La ejecutamos. Nos advierte de que extraigamos todos los discos USB del Sistema antes de proceder. Marcamos la casilla de «Limpieza real» y desmarcamos la casilla de «Guardar copia de seguridad».

Clicamos en «Limpiar».

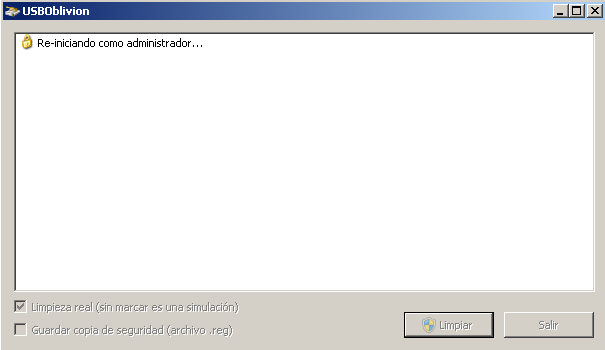

Reinicia como Administrador.

Salta el control de cuentas de usuario, y aceptamos.

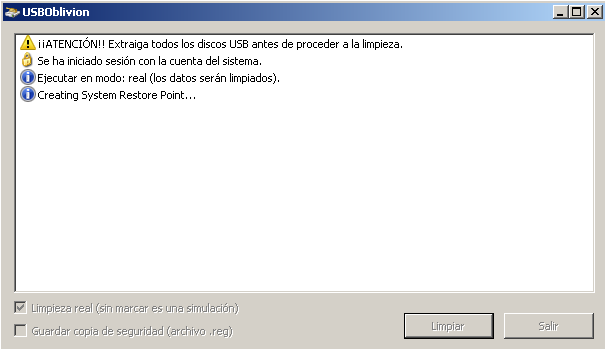

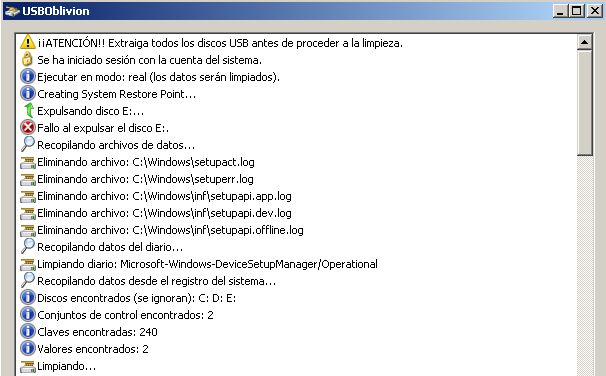

Vemos que ha iniciado sesión con la cuenta del Sistema. Vemos que crea un punto de restauración.

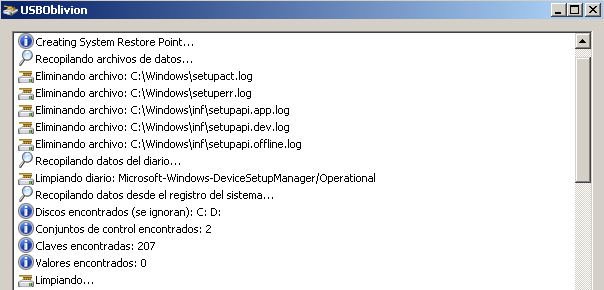

Vemos que dice que elimina los ficheros «C:\Windows\setupact.log», «C:\Windows\setuperr.log», «C:\Windows\inf\setupapi.app.log», «C:\Windows\inf\setupapi.dev.log» y «C:\Windows\inf\setupapi.offline.log». Estos ficheros, vemos que no se corresponden con todos los que decía en su código fuente.

Vemos que dice que elimina el Evento «Microsoft-windows-DeviceSetupManager/Operational», (recordad que no lo encontró cuando lo buscamos).

Vemos que dice que elimina 207 claves.

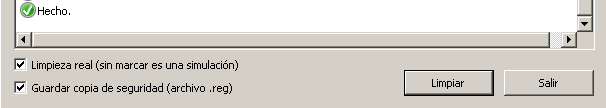

Y al final, vemos un «hecho».

Ahora mismo, en esta primera ejecución, hemos visto que existen diferencias entre lo que decía que hacía en su código fuente y lo que vemos que hace cuando la ejecutamos.

Vamos con la segunda ejecución.

Ejecución desde el Disco Duro, con unidad USB conectada.

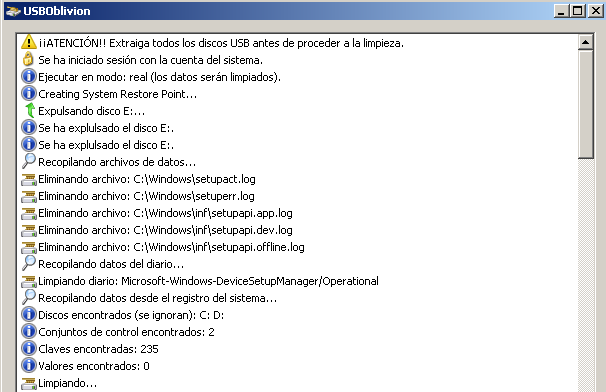

El proceso es el mismo que en el caso anterior, pero en este caso, tras iniciar sesión con la cuenta del sistema y crear el punto de restauración, expulsa la unidad extraíble.

Vemos que ni la eliminación de los ficheros, ni la limpieza del evento, cambian.

Sí se aprecia que, en esta ocasión, elimina 235 claves del Resgitro de Windows.

Puede parecer algo ‘paranoico’. Pero pienso que, usar esta herramienta desde el propio Disco Duro es un error. ¿Por qué? Porque para ello, o bien la hemos copiado antes al Sistema, o la hemos descargado al mismo. Lo que se traduce en dejar más evidencias, bajo mi punto de vista siempre.

Probemos una tercera ejecución.

Ejecución desde la unidad USB, con la unidad USB conectada.

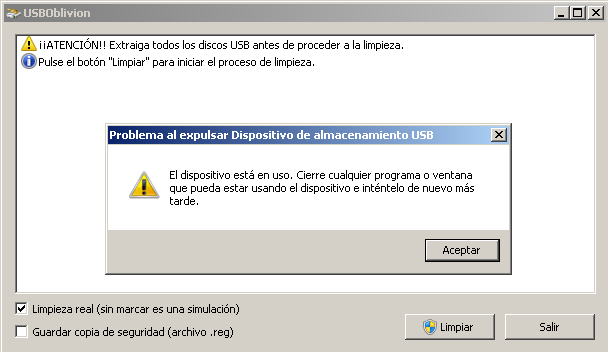

En este caso, tras iniciar sesión con la cuenta local del sistema y crear el punto de restauración, podemos ver que intenta expulsar la unidad extraíble, sin éxito, (porque está en uso), lógicamente.

Aún así, dice que elimina todos los ficheros mencionados anteriormente y que limpia el evento, también el mismo de antes.

En este caso, dice que elimina 240 claves del Registro de Windows.

Daros cuenta de que en esta forma de ejecución, dice que elimina y limpia los datos relativos a la unidad USB, pero ésta permanece montada.

Vamos con una cuarta forma de ejecución.

Ejecución desde la unidad USB, sin la unidad USB conectada.

Tras invocar a la herramienta

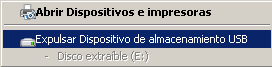

Le hacemos caso y tratamos de expulsar la unidad USB por las buenas.

Nos muestra un bonito mensaje de Windows que nos dice que está en uso.

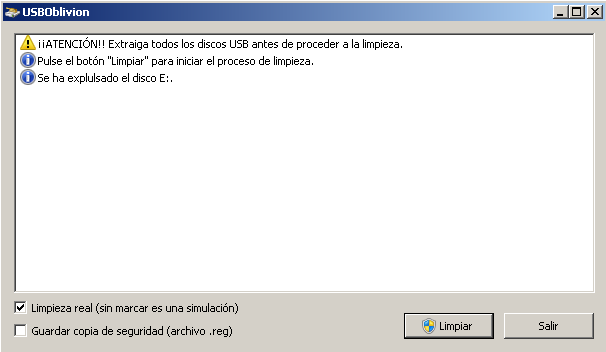

Pero nos da igual. La desconectamos del tirón y vemos que nos comunica que se ha expulsado el disco.

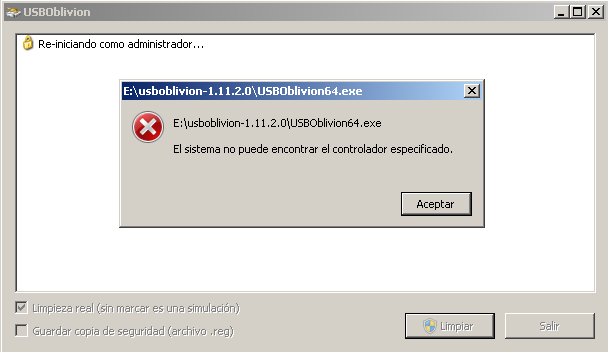

Si ahora le damos a ‘Limpiar’…

Se nos presenta otra bonita ventana que dicta que «El sistema no puede econtrar el controlador especificado».

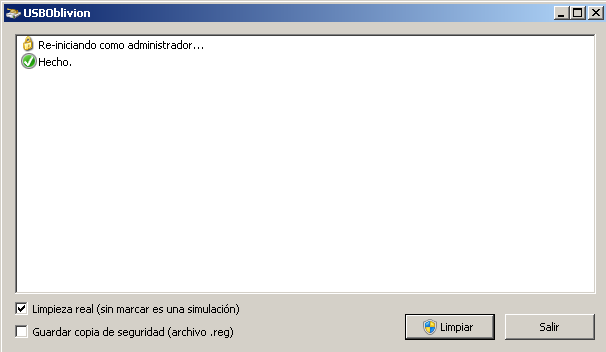

Y al final, nos muestra un ‘Hecho’.

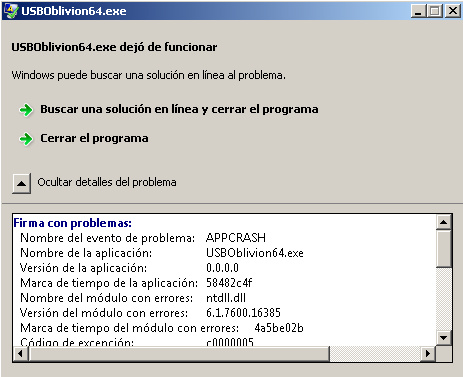

Con un bonito log del error ocasionado.

Bajo mi punto de vista, esta herramienta no está diseñada para trabajar desde medios extraíbles. En un caso, dice que ha trabajado correctamente, con la unidad montada, y en el otro no ha podido completarse la ejecución.

Veamos una quinta forma de ejecución.

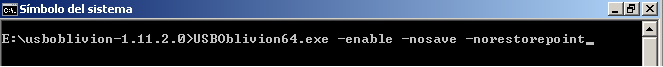

Ejecución desde la unidad USB, en el Símbolo de sistema, en modo silencioso

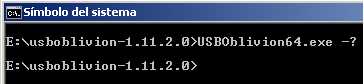

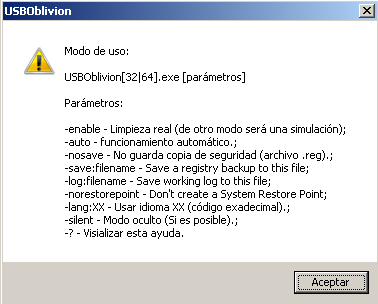

Lo primero de todo, le pedimos ayuda

Que nos la da muy amablemente.

Podemos ver todos sus parámetros de ejecución.

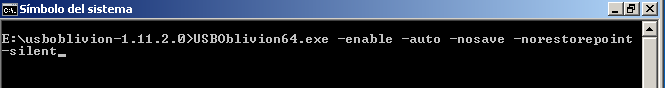

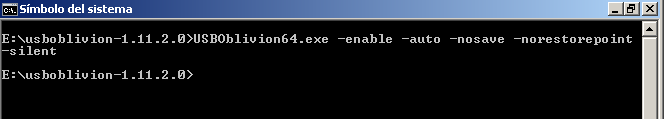

Lo vamos a ejecutar con «Limpieza real», «Funcionamiento automático», «Sin guardar copia de seguridad», «Sin crear punto de restauración» y en «Modo oculto».

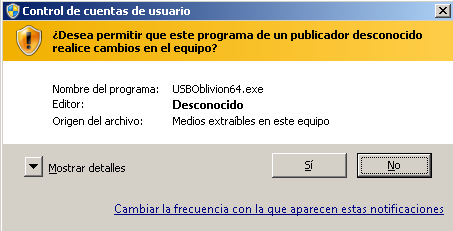

Nos salta el control de cuentas de usuario, que aceptamos

Y… Fin. No hemos visto nada. No ha pasado nada. ¿O sí?

Vamos con la última forma de ejecución que probé.

Ejecución desde la unidad USB, en el Símbolo de Sistema, con unidad USB conectada.

En este caso, la ejecuté con «Limpieza en modo real», «Sin guardar copia de seguridad» y «Sin crear punto de restauración.»

Vemos que salta el proceso normal de trabajo de esta herramienta.

Vemos que, tras iniciar sesión con la cuenta local del sistema, crea un punto de restauración. (¿Pero no le hemos indicado que NO?).

Falla al expulsar la unidad USB.

Elimina los ficheros habituales y limpia el mismo evento, (o eso dice).

Vemos que elimina 240 del Registro de Windows.

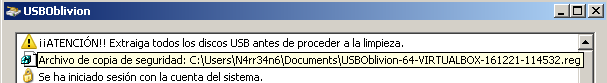

Pero… ¿Habéis visto lo mismo que yo? Juraría que le había dicho que NO me guardara copia de seguridad.

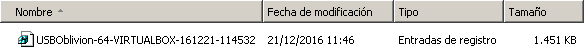

Cosa que sí ha hecho

Y que me ha guardado directamente en la carpeta «Documents» del usuario con la sesión activa, (la mía).

Y si nos fijamos al final, se ha marcado, él solito, de forma automática, la casilla de «Guardar copia de seguridad». Fijaros un poco más arriba, que estaba desmarcada.

Definitivamente, esto no funciona como debiera. ¿Es un fallo de programación?

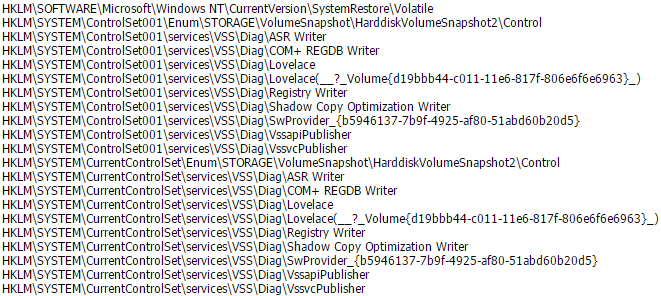

Dada la ingente cantidad de información del Registro de Windows que dice que limpia, se hace necesaria una comparación de un ‘antes’ de la ejecución, con un ‘después’ de la ejecución.

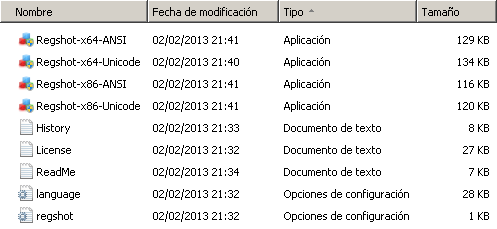

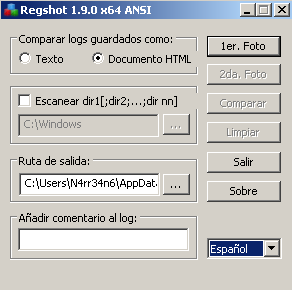

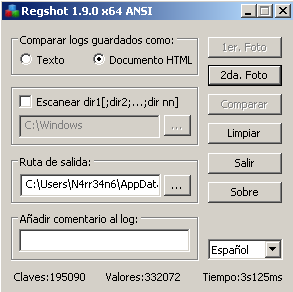

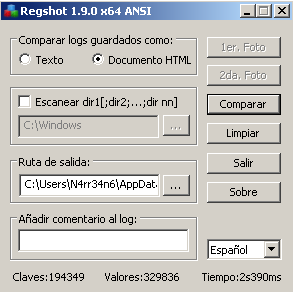

Para ello, hacemos uso de Regshot, que toma capturas, fotografías, snapshots, del Registro de Windows, para compararlas después.

Así pues, la ejecutamos.

Le indicamos que queremos el reporte en un documento HTML. Caturamos la primera ‘Foto’.

Ejecutamos la herramienta «antiforense», como hemos visto anteriormente.

En este caso, vemos ha eliminado 239 claves del Registro de Windows.

Tomamos la segunda ‘Foto’ con Regshot.

Y comparamos los resultados.

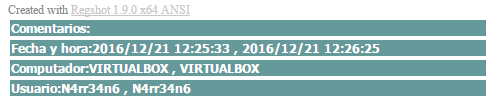

Vemos el encabezado con algunos datos del equipo.

![]()

Vemos que ha eliminado 797 claves, (¿No eran 239?).

![]()

Vemos que añade 21 claves. ¿En serio?¿Claves añadidas?

![]()

Que borra 2651 valores.

![]()

Que añade 361 valores.

![]()

Que modifica 64 valores.

![]()

Con un total de cambios de 3894

Con esto, damos por respondida la segunda pregunta: ¿Qué vemos que hace?

Os pongo por aquí, como el que no quiere la cosa, el vídeo a mi exposición 😉

Esto es todo, por ahora. Nos leemos en la siguiente entrada. Se despide este minion, entregado y leal, de vosotros… por ahora.

Marcos @_N4rr34n6_