Hola secuaces:

Llega el ecuador, la quinta parte de esta serie de entradas dedicada a mi primera vez, a la charla de este Rookie, (Espero que no sea la última), en #CONPilar17 y en #EastMadH4ck.

Hasta ahora, lo que hemos hecho ha sido identificar las evidencias, (Un paso fundamental); Responder a qué dice que hace esta herramienta; y responder a qué vemos que hace, que lo vimos en la entrada anterior.

Puede parecer algo muy aburrido, muy pesado, un tostón. (A mí, particularmente, me gusta ‘cacharrear’, cuando el tiempo me lo permite. Todo hay que decirlo). Pero es que, es necesario documentarse un mínimo. ¿Por qué? Pues porque es necesario. Y ¿Por qué es necesario? Pues es necesario, porque hay que conocer qué hace y saber cómo lo hace para conocer qué no hace y saber qué buscar. Porque esta herramienta la ha escrito una persona. Porque quien ejecute esta herramienta, es una persona. Y porque las personas cometemos errores. Ya hemos visto que, depende de su forma de ejecución, arroja unos resultados u otros. Hemos visto que no se comporta igual y que no hace exactamente lo que dice que hace. Ya sabemos qué buscar. Ya sabemos dónde buscar.

Así pues… Llega la diversión. Es hora de jugar!!

¿Y por dónde empezamos? Vamos por orden. ¿Crea un punto de restauración? Recordad que, en todas las ejecuciones que hemos realizado, incluso cuando le indicábamos que no lo hiciera, creaba un punto de restauración.

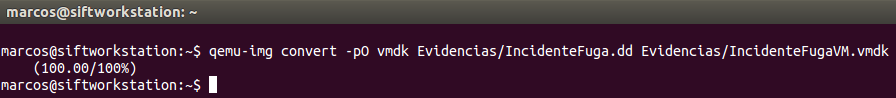

Para mí, la forma más sencilla de comprobarlo es crear una máquina virtual de la imagen en bruto del disco duro. Para ello, hacemos uso de ‘qemu-img‘.

qemu-img convert -pO vmdk Evidencias/IncidenteFuga.dd Evicencias/IncidenteFugaVM.vmdk

Una vez que ha terminado el proceso de conversión

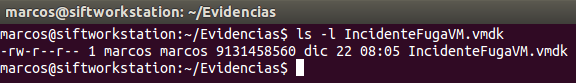

Comprobamos su tamaño, para ver si se corresponde con el tamaño de la imagen del disco.

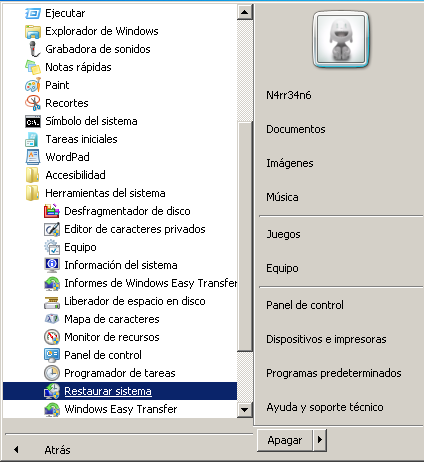

Importamos la máquina virtual y arrancamos el Sistema.

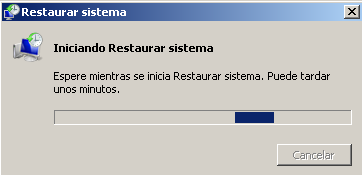

Nos dirigimos a «Restaurar sistema».

Que «puede tardar unos minutos»

Nos informa el asistente de qué es lo que va a hacer, y qué no.

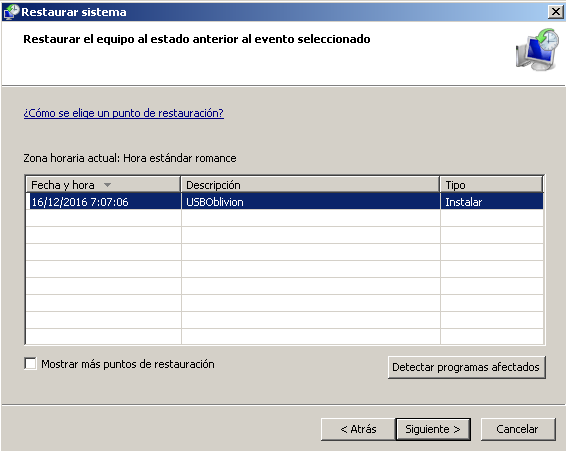

Y como podemos apreciar, se ha creado un punto de restauración, con nombre «USBOblivion», a las 07:07:06 horas del día 16 de diciembre, con tipo de «Instalar».

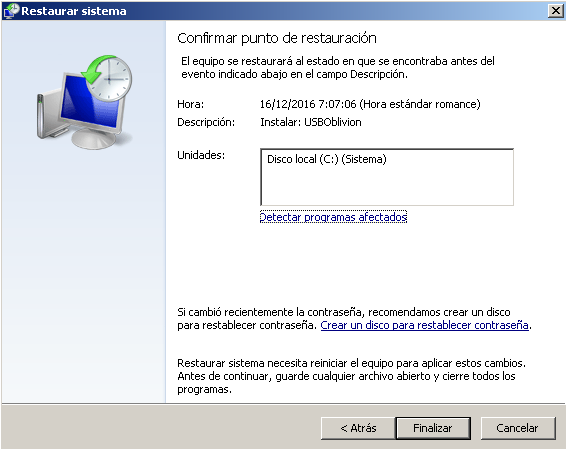

Elegimos ese punto de restauración

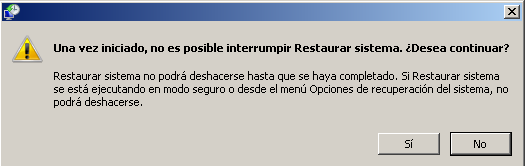

Nos arroja el asistente una advertencia

Se prepara el Sistema para la fiesta, Y…

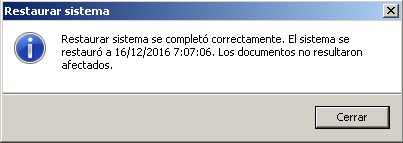

Creo que nunca me han tratado con tanta educación, jejeje

Una vez finalizada la restauración, se reinicia el Sistema.

Y nos comunica que se ha completado satisfactoriamente, en el punto que le indicamos anteriormente.

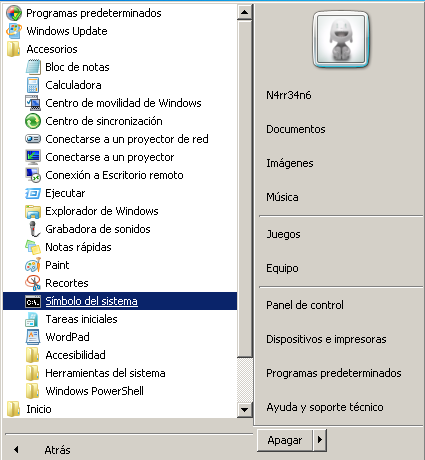

Ahora os dirigimos al Símbolo de Sistema

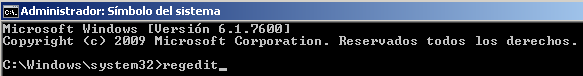

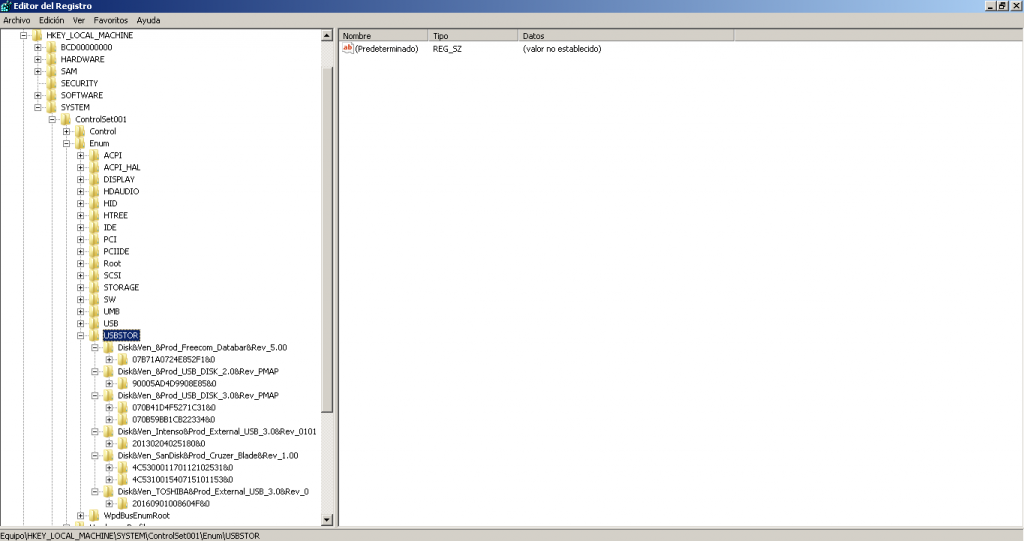

Invocamos al Editor del Registro de Windows con ‘Regedit’

regedit

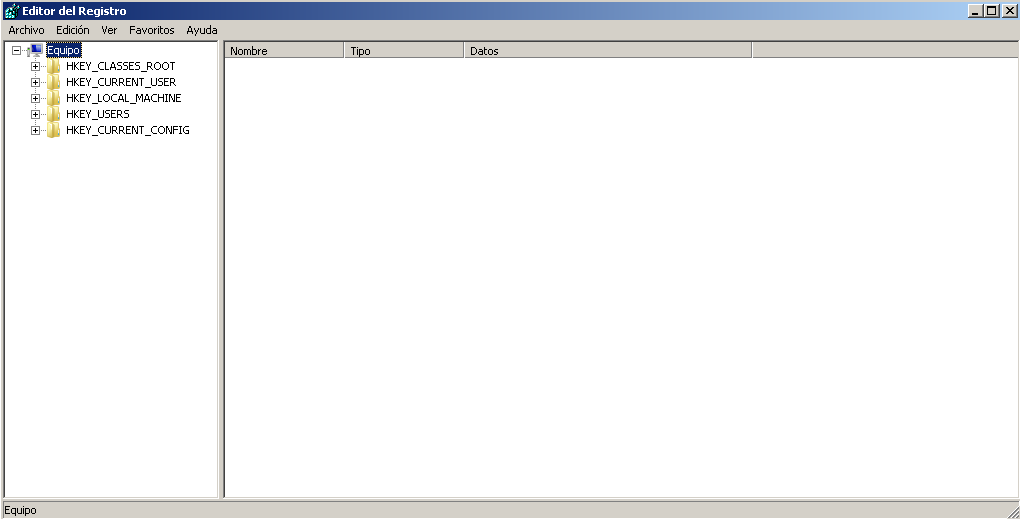

Y se nos abre la ventana con todas las claves del Registro de Sistema que podemos ver/editar, (No todas, realmente).

Nos dirigimos a «HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\USBSTOR» Y…

Primer ‘Zasca’. Los ocho dispositivos que hemos conectado a lo largo de toda la actividad del sistema, incluido el disco duro externo Toshiba que nos interesaba. Con sus nombres, sus números de serie, sus fechas, …

Tened en cuenta que hemos usado ‘regedit’ para visualizar de una forma rápida, y sin herramientas de terceros, esta información. Pero bien podríamos, una vez restaurado el Sistema, copiar el fichero del Registro de Windows «System» a un medio extraíble y analizar esa información con, por ejemplo, USBDeview.

Os pongo por aquí, como el que no quiere la cosa, el vídeo a mi exposición 😉

Esto es todo, por ahora. Nos leemos en la siguiente entrada. Se despide este minion, entregado y leal, de vosotros… por ahora.

Marcos @_N4rr34n6_