Autor: Diego Jurado Pallarés

Buenas a todos hackers!!

En el día de hoy, os traigo una demostración bastante detallada de como auditar la máquina «TheFrequency».

Esta máquina podemos encontrarla VulnHub, una página web muy útil donde podremos encontrar todo tipo de máquinas con las que podremos practicar auditorias de seguridad informática.

Lo primero de todo, os invito a que os descarguéis la máquina desde su página oficial, o directamente en estos enlaces:

- Torrent: http://download.vulnhub.com/thefrequency/TheFrecuency.ova.torrent

- Mirror: http://download.vulnhub.com/thefrequency/TheFrecuency.ova

El objetivo y características en TheFrequency es:

- Conseguir acceso como root al sistema.

- Servicio DHCP habilitado

- Sistema Operativo BSD

Antes de empezar, sería interesante que intentaseis auditar esta máquina por vuestra cuenta, ya que es bastante peculiar y divertida. Si no lo conseguís por vuestra cuenta, entonces podéis ayudaros leyendo este tutorial.

COMENZAMOS…ALERTA SPOILER!!

Lo primero que haremos será desplegar TheFrequency en una máquina virtual, de forma que podamos auditarla desde otra máquina.

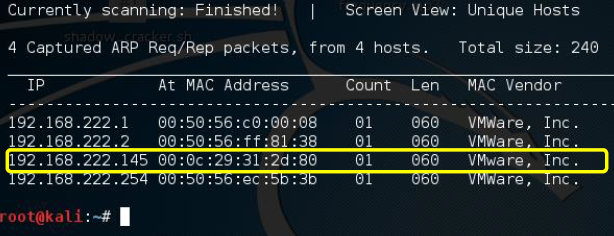

El primer paso será comprobar la IP (usando netdiscover) que se le ha asignado a TheFrequency, y realizar un escaneo de puertos y vulnerabilidades, siguiendo con el proceso típico en una auditoria de sistemas.

En mi caso he utilizado nmap y nessus respectivamente, obteniendo los siguientes resultados:

NetDiscover:

Escaneo con NMap:

Resumen de escaneo con Nessus:

A continuación haremos un repaso por las vulnerabilidades encontradas. Tras investigar observamos que no hay ninguna vulnerabilidad de las mencionadas anteriormente que podamos explotar, por lo tanto pasamos a la explotación manual.

Intentamos atacar el servicio SSH mediante ataque por fuerza bruta (usando Medusa o Hydra), con el usuario “root” y con la wordlist “rockyou.txt”.

Tras más de 5 horas probando, paramos la ejecución…no se ha encontrado respuesta, no podía ser tan fácil.

Intentamos ahora explotar el servicio HTTP de alguna forma. Al entrar mediante navegador, observamos lo siguiente:

Encontramos un audio, llamado frequency.mp3 , por el nombre, parece que sin duda será clave para la realización de la auditoria.

Tras abrir el audio, no observamos nada, ninguna pista. Tras volver a escuchar, nos llama la atención un sonido que aparece aproximadamente en el minuto 1 del audio, un sonido que parece morse.

Es en este momento cuando nos damos cuenta que debemos descifrar el código morse, para ver qué tipo de información nos proporciona, pero… ¿Cómo lo hacemos?

Recurrimos a la Esteganografía (aplicación de técnicas que permiten la ocultación de mensajes u objetos dentro de otros, lo cual hace que la comunicación pase inadvertida.)

NIVEL 1

En este paso nos daremos cuenta, que esta máquina sigue el formato CTF – «Capture The Flag», y más adelante veremos la razón.

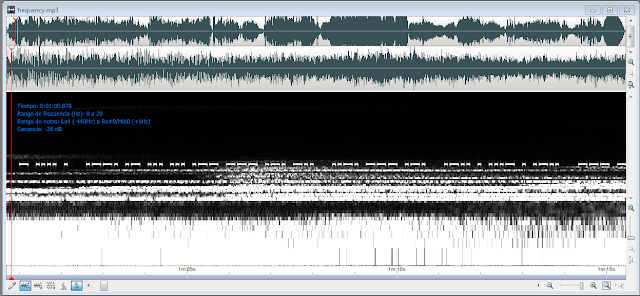

Para analizar el código morse deberemos analizar el espectro del audio. Para ello, tenemos varias posibilidades, infinitas herramientas.

En mi caso, he utilizado wavepad para analizarlo en Windows.

Al abrir el programa, observamos en el espectrograma los pulsos del código morse representados con puntos y barras.

Aumentamos el tamaño de la ventana para mejorar la visualización, y con ayuda del código internacional de morse, comenzamos a traducir el mensaje cifrado, solo pondré un par de imágenes de ejemplo ya que sino que daría muy extenso:

Tras analizar todo el mensaje, hemos conseguido:

NIVEL1 : THE PASSWORD FOR LEVEL ONE IS THEFREQUENCY2015.

Este es el punto exacto en el que me dí cuenta de que estábamos ante un CTF y parece que ya hemos conseguido la contraseña del primer nivel.

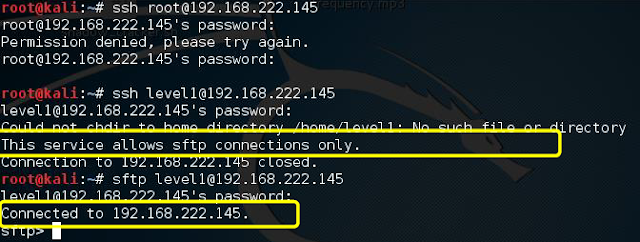

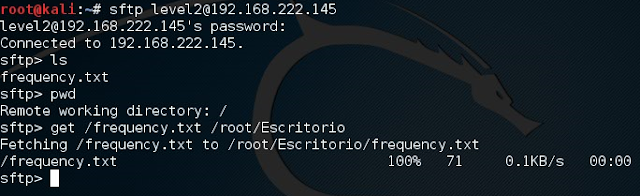

Nos conectaremos al primer nivel mediante SSH, tras un mensaje que nos muestra que solo el protocolo SFTP es accesible, nos conectamos:

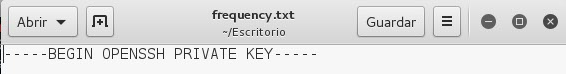

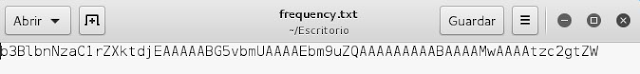

Ya estamos dentro, y observamos que dentro tan solo hay un fichero: frequency.txt que contiene lo que parece el inicio de una clave privada.

NIVEL 2

Ya hemos obtenido lo que parece el inicio de una clave privada, por lo que seguiremos analizando el audio en busca de más pistas.

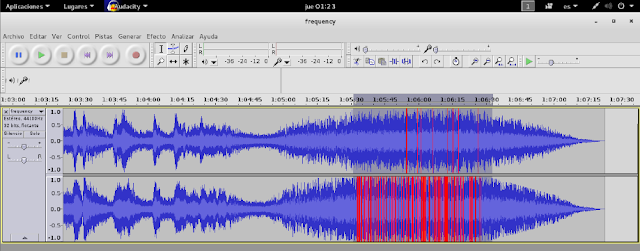

Cerca del minuto 17, nos encontramos con un nuevo fragmento de audio, esta vez no se trata de morse, sino de modos digitales como los que utilizan los radio-aficionados.

Utilizaremos la herramienta audacity para identificar estos cambios en el audio, sin necesidad de tener que escuchar todo, ya que tiene más de una hora de duración. Como podemos ver, con este programa, podemos observar franjas rojas en el espectrograma que nos indican variaciones en el audio.

Para este proceso, encontramos una web donde podremos encontrar a una pista de lo que podría ser el modo digital utilizado, con los distintos tipos existentes y sus sonidos, que son bastante útiles para relacionarlo con el audio del nivel 2.

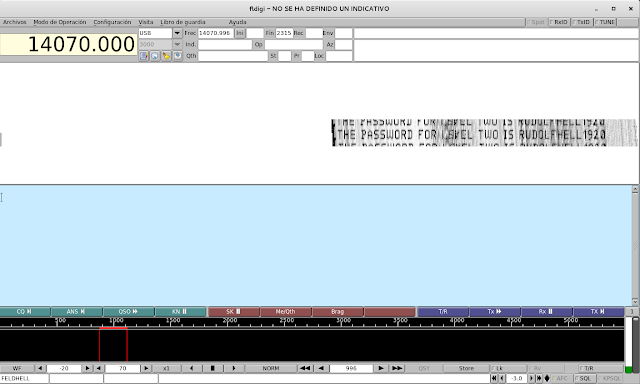

A continuación nos descargamos otra herramienta llamada fldigi que nos permite analizar los modos digitales, y tras mucha prueba error(probando casi todos los modos), conseguimos traducir el fragmento de audio. El modo digital usado es Hellschreiber.

Para su correcto funcionamiento, será imprescindible colocar la franja roja que aparece en la parte inferior de la siguiente imagen, en la misma posición (entre medias del número 1000), ya que en caso contrario, no conseguiremos descifrar el audio correctamente.

Tras analizar todo el mensaje, hemos conseguido:

NIVEL 2: THE PASSWORD FOR LEVEL TWO IS RUDOLFHELL1920

Ya tenemos la segunda password, así que realizaremos el mismo procedimiento, nos conectaremos por SFTP, consiguiendo un nuevo fichero frequency.txt. Al abrirlo, contiene parte de la clave privada, no toda, por tanto pasamos al siguiente nivel.

Y con esto acaba la entrada de hoy. En la próxima parte, seguiremos accediendo en cada uno de los niveles restantes, y conseguiremos el deseado acceso a root.

Espero que os haya gustado!!