Buenos días hackers!!

En el día de hoy os traigo una de las herramientas de auditoria más potentes que existen en la actualidad. Después de los artículos publicados anteriormente por mis compañeros @alvarodh5 sobre Rubber Ducky y @juanvelasc0 sobre Lan Turtle , hoy daremos un repaso al proceso de instalación y configuración de: WiFi Pineapple (de la empresa Hak5).

Antes de comenzar, quiero aprovechar para dar las gracias a Rafa Otal @Goldrak por ayudarme con la instalación de la piña durante el pasado fin de semana en la HoneyCon. También quiero dar las gracias a Silvia García, ya que gracias a su TFG pude comprender el funcionamiento tanto del dispositivo como de los distntos módulos de la WiFi Pineapple.

¿Qué es WiFi Pineapple?

Es un dispositivo utilizado para el espionaje de comunicaciones, y que permite realizar de forma automatizada: pruebas de penetración, ataques MiTM, DNS spoofing y capturas de tráfico, entre otros..

Puede utilizarse para capturar datos en un sitio público, o para adentrarse en una empresa y robar información privada.

En este artículo hablaremos concretamente sobre la WiFi Pineapple NANO, que tiene un procesador Atheros AR9331 a 400 MHz, 64 MB de RAM, 16MB de ROM en disco y dos chips inalámbricos, uno Atheros AR9331 y otro Atheros AR9271. Su valor ronda los $100.

Instalación y Configuración del Dispositivo (Kali Linux)

Primero introducimos una tarjeta microSD en la Piña Wifi, y la conectamos a nuestro PC a través de los 2 puertos de alimentación USB que trae.

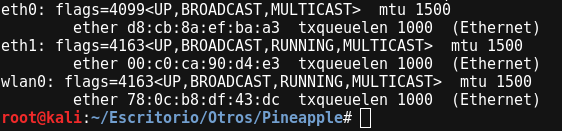

Una vez conectado, podemos revisar las interfaces de red activas, y comprobar que la IP que se asigna para la WiFi Pineapple es: 172.16.42.201 (eth1) y para navegar por internet usaremos la interfaz wlan0.

El siguiente paso será acceder a la configuración, para ello deberemos escribir lo siguiente en el navegador: 172.16.42.1:1471 , donde saldrá la siguiente página:

En este punto, mantenemos pulsado 3 segundos el botón de reset de la WiFi Pineapple, y pulsamos en continue. Nos pedirá que descarguemos la última versión del firmware, y una vez descargado lo seleccionamos y pulsamos en upgrade para actualizar.

Tras realizar este paso, se nos abrirá un formulario en el cual introducimos los datos de inicio de sesión, nombre de la red WiFi y otros datos de utilidad (más tarde podrán ser modificados desde la propia web.

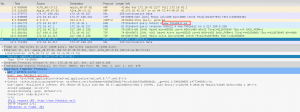

Por defecto, la WiFi Pineapple se conecta a internet a través de la dirección 172.16.42.42 (LAN). Debemos redirigir el tráfico entrante hacia la WiFi Pineapple mediante iptables, para ello descargamos el script wp6.sh, el cual realiza este proceso de forma guiada. Le damos permisos de ejecución y lo lanzamos mediante los siguientes comandos:

- sudo wget http://wifipineapple.com/wp6.sh

- sudo chmod +x wp6.sh

- sudo ./wp6.sh

Como se puede observar en la imagen superior, se selecciona la puerta de enlace 192.168.1.1 , la interfaz de Internet (wlan0) y la interfaz de WiFi Pineapple (eth1). Por último, solo queda entrar a la página 172.16.42.1:1471 , iniciar sesión e introducir nuestros datos.

Ya estamos dentro de la herramienta, ahora empieza lo realmente interesante.

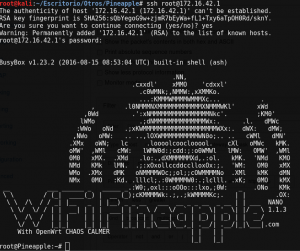

Para conectarnos a la WiFi Pineapple de manera remota, podemos hacerlo por SSH, y transferir ficheros de un lado a otro por SCP.

Módulos de WiFi Pineapple

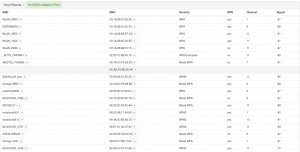

Antes de nada, la herramienta nos permite escanear todas las redes wifi cercanas y añadirlas a la lista (pool) para luego jugar con ellas. También podemos echar un vistazo a todas los módulos que se pueden instalar (siempre instalar en la SD).

Antes de que preguntéis, NO, mi red WiFi no está entre las que se muestran a continuación:

Ahora vamos a repasar algunos de los módulos o infusiones incluidos en la WiFi Pineapple y a ver algunas de las pruebas de concepto que he ido realizando durante estos días.

WPS ATTACK

Una de las funcionalidades de la WiFi Pineapple son los ataques de fuerza bruta para romper WPA y WPA2 con WPS activo. Para lanzar estos ataques, incluye las herramientas Reaver, Pixiescript y Bully. Simplemente bastará con seleccionar la herramienta que queremos utilizar, la red que queremos romper, la interfaz en modo monitor y pulsar Start. Este proceso nos sacará la contraseña de la red seleccionada.

NMAP SCAN

Todos conocemos NMAP, pero para quien no lo conozca, esta herramienta nos permite escanear los puertos, servicios y descubrir redes. Esta funcionalidad viene incluida también dentro de nuestra WiFi Pineapple en forma de módulo.

SSLSTRIP

Este módulo proporciona una interfaz para realizar ataques de SSLStrip. Estos ataques reemplazan todas las peticiones HTTPS de una página web por HTTP y luego hace un MITM (ataque “Man in the Middle“) entre el servidor y el cliente. Con este ataque, un atacante es capaz de ver todo el tráfico de la víctima en texto plano como datos de usuarios y contraseñas.

DEAUTH

El módulo Deauth realiza ataques DoS (denegación de servicio) a puntos WiFi con Aireplay-ng o Mdk3. Este ataque envía paquetes de desasociación a uno o varios clientes que se encuentran asociados a un punto de acceso con el fin de:

- Capturar handshakes WPA/WPA2, forzando a los clientes a volverse a autenticar.

- Desvelar un ESSID oculto.

- Generar peticiones ARP.

Con este tipo de ataque podríamos forzar a la víctima a que se desconecte de un punto de acceso WiFi y se conecte a nuestro punto de acceso falso (Rogue AP).

Sin duda, estos módulos son muy interesantes, pero, ¿a nosotros lo que nos gusta son las pruebas de concepto no? VAMOS A ELLO!

Realizando un ataque (Prueba de Concepto)

Antes de nada, quiero aclarar que esta PoC se ha realizado de forma controlada, espiando la comunicación dentro de mi propia red. Para ello, he utilizado mi dispositivo móvil como víctima, y mi ordenador portátil con la WiFi Pineapple como atacante.

El primer paso, ha sido crear un punto de acceso falso, llamado WIFI FREE , que será accesible por cualquier usuario ya que no tiene contraseña (lo cual en ocasiones resulta ser un caramelito si te encuentras en un sitio público).

Una vez establecido el punto de acceso falso, realizamos un ataque de desautenticación con el módulo Deauth al dispositivo móvil, que actualmente se encuentra conectado al WiFi de mi casa (cuyo nombre podría ser por ejemplo WLAN_XYZ).

Automáticamente la víctima se desconectará del WiFi, y se conectará automáticamente a la red de la WiFi Pineapple llamada WIFI FREE.

Para quien no entienda el por qué de este paso, es muy simple: muchos dispositivos inalámbricos tienen aplicaciones de red que se conectan automáticamente a los puntos de acceso que recuerdan. Esto nos permite conectarnos automáticamente a nuestro ordenador en la casa, oficina, aeropuerto o en cualquier otro sitio con acceso WiFi público. En este caso, la señal inalámbrica de radio de mi dispositivo móvil, envía sondas de solicitudes. Estas solicitudes dicen «¿Se encuentra tal y tal red inalámbrica por aquí?» La WiFi Pineapple, responde a estas solicitudes diciendo «Si, soy yo, ven y conéctate!»

En este punto, mi dispositivo móvil ya se encuentra conectado a la WiFi Pineapple, con todo lo que esto supone…Podemos comprobar que efectivamente se ha conectado utilizando el módulo ConnectedClients.

Ahora las posibilidades son infinitas, pero voy a explicar que es lo que he hecho yo.

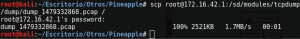

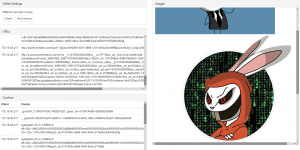

He utilizado el módulo tcpdump para capturar y espiar todo el tráfico entrante y saliente del teléfono de la víctima, que automáticamente se va guardando en un archivo .pcap para posteriormente poder ser analizado. Como se puede ver en la siguiente imagen, la víctima ha navegado por la web www.fwhibbit.es

Por otro lado, he usado el módulo DWall , para obtener de forma sencilla las peticiones HTTP realizadas, las Cookies y las imágenes visitadas por la víctima. Esto supondría un riesgo potencial ya que robando las Cookies podríamos acceder a esa página web como si fuéramos el propio usuario.

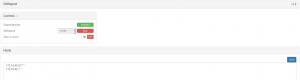

Y por último, la parte más interesante de esta prueba de concepto, se han modificado los DNS mediante el módulo DNSSpoof y redirigiendo todo el tráfico a una página falsa que me he creado. Para ello, deberemos editar la «Landing Page» en el menú de configuración de nuestra WiFi Pineapple, y editar las reglas de los Hosts. Bastaría con añadir la siguiente instrucción:

- 172.16.42.1 *

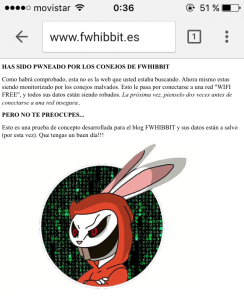

En este punto, la víctima al realizar cualquier petición, se verá redirigido a la web que nosotros queramos. En este caso, intento entrar en www.fwhibbit.es y el resultado es el siguiente:

Ya que esto era una prueba, ningún dispositivo ha sido vulnerado o infectado, pero un atacante con malos propósitos, podría realizar esto para infectar nuestro dispositivo, robarnos los datos de sesión o colarnos cualquier tipo de malware.

Todo esto podría realizarse de forma relativamente sencilla en la calle, suplantando la red de cualquier cadena de restaurantes, cafés, bares o restaurantes donde no se exige contraseña. Y ahora es cuando todos debemos hacernos la pregunta, ¿seguro que quiero conectarme a un WiFi abierto?

Recuerden!!! La Piña siempre estará observando!!

Espero que os haya gustado el artículo, próximamente publicaré la segunda parte y analizaremos otros módulos interesantes de la piña! Como digo siempre, no me hago responsable de su mal uso…portaos bien!!! 😀

Diego Jurado

5 comentarios en «¿Quien vive en la piña debajo del mar? – WiFi Pineapple (I)»

De donde se puede descargar el TFG de Silvia Garcia acerca de Wifi Pineapple

Hola Juanto, perdón por la tardanza. El TFG de Silvia no se puede descargar, ya que es algo suyo, personal.

Si quieres, puedo facilitarte su contacto para que se lo pidas personalmente.

Un saludo!

Hola, realice mal la instalacion, el reseteo no me funciona y el recovery no se realizar los pasos de instalacion. Podria alguien echarme una mano, gracias

Quisiera saber si pueden hacer un ejemplo del modulo de WPS

Quisiera saber si pueden hacer un ejemplo con el modulo wps

Los comentarios están cerrados.